テクノロジーを利用した技術監視システム

2019/09/13

集団ストーカー被害者に対して行われている監視は、嫌がらせではなくスパイの監視技術がそのまま利用されています。

軍事・諜報・警察の監視技術を、下請け集団に学ばせ、人海戦術を利用して24時間、365日ターゲットを監視しています。プロの技術工作員も混じっています。

家宅侵入や技術装置の取り付け、テクノロジーを利用したターゲットの監視は技術工作員が行っています。集団ストーカーの監視は、プロの技術者と素人の混合です。素人の監視の場合、ターゲットに近づいてきて個人情報を聞き出そうとするケースがあります。むやみに、個人情報を話さないようにしましょう。

監視は、固定的監視、徒歩監視、移動監視、技術監視に分けられます。

固定監視は、ターゲットの行動範囲が見渡せる監視所が主に利用されます。

近所の住宅であったり、ビルであったり、偽装した監視施設だったりします。

徒歩監視は、複数の工作員を利用した徒歩での監視です。

様々な合図やサイン、無線や携帯で連絡を取りながら、ターゲットを監視します。

移動監視は、車やヘリ、航空機を利用した監視です。車両監視の場合は無線が多用されます。ヘリや航空機の場合は、レーダや高性能カメラも使われます。

監視工作員は主に、監視専門用語、隠語、暗号、合図を利用してやり取りをします。なので、素人では相手がどの様にやり取りをしているかはわかりません。集団ストーカーは、カルトの付きまといというよりは、秘密警察のシュタージと多くの共通点が多く見られます。

技術監視は、軍事レーダー、監視カメラ、録音マイクなど、科学技術を利用した監視です。

エシュロンやプリズム、人工衛星による監視も、ここに含まれます。

今回は、テクノロジーを利用した技術監視を取り上げます。

テクノロジーを利用した監視について

テクノロジーを利用した監視は大きく分けて、

①ターゲットのPC、スマホ、電化製品のハッキング

②盗聴器、盗撮器、監視カメラ、GPS,顔認証システム、監視衛星、などの監視装置

③対人レーダー、音波ソナーを利用した、ターゲットの人体の監視

の3つに分かれます。

テクノロジーを利用したスマホやパソコンのハッキングの手法は多岐にわたります、米国ではプリズム、バルクコレクション、アップストリーム、スティングレイ、テンポラなどを利用したXKeyscore (エックスキースコア) が有名です。XKeyscore は日本にも輸入され、防衛省電波部が関与しています。非常に手軽に、ターゲットの個人情報を一括検索できます。

ネットの監視には、様々な監視システムがあります。すべて防ぐには、高度な暗号通信が必要ですが、集団ストーカーの様に、自宅や個人がすでに狙われている場合は、暗号化したとしてもテンペスト技術などで情報を盗まれます。他にも、光、音、熱、電磁気、磁気、超音波を使ったハッキング手法があり、PCやスマホのハッキングを素人が防ぐのは困難です。

ハッキングの対策は困難ではありますが、諦めずに対策を続けましょう。

パソコンのハッキングに関しては、ASKA氏の700番2巻/3巻という書籍も参考になりました。相手はプロのハッカー集団ですが、理性的対応と執念、専門家の力を借りることで、素人でも証拠を取ることが可能であることがよくわかります。

テクノロジー犯罪被害者は、自らの人体が監視装置になっています

テクノロジー犯罪被害者は、対人レーダーにより人体そのものが盗聴器の役割を持っています。脳波や生体情報、視覚情報を盗まれている方もいます。思考盗聴や遠隔神経監視の被害者は、電波の届く範囲ではプライバシーは存在しません。ある種の開き直りも時には大切です。

私の場合、集団ストーカー被害だけの時は、電化製品を寝室から排除し、スマホを持ち歩かないことで、ある程度監視を防げていました。テクノロジー犯罪が始まってからは、自分の人体そのものが対人レーダーで監視されており、個人情報の流出を防ぐことは不可能になりました。

テクノロジー犯罪には、電波、放射線、音波が複合利用されていますが、そのどれもがターゲットの監視に利用できます。特に電波は、空港の利用を見ればわかるように、遠隔から人体をスキャンできます。衣服を透視したり、波長を変えればMRIのように人体をのぞき見ることも可能です。音波もソナーに使われます。放射線もレントゲンに利用されます。

あらゆる波長の電波を利用すれば、ターゲットの人体だけではなく住宅そのものをスキャンできます。コンピュータソフトを使用すれば、それを実写映画のように再現できます。また、対人レーダーを利用すればターゲットを自動追尾しつつ、その人体そのものを盗聴器にできます。これらを防ぐには、シールドルームを作るしか方法はありません。

テクノロジーを利用した監視被害が酷い方は、個人情報の流出をすべて防ぐのは不可能ですから、精神的にタフになり監視を気にしない練習も必要になります。被害者は何も悪くないので、いかなる監視を受けようと堂々と胸を張って生きていきましょう。

盗聴器は、探偵では見つかりません

集団ストーカー被害者宅では、時折盗聴電波は測定されるのですが、肝心な盗聴器が見当たりません。探偵に頼んだ被害者も星の数ほどいますが、皆さんお金を取られるだけで盗聴器が発見されませんでした。理由は、市販されている盗聴器が使われておらず、かなり高度な盗聴器が利用されているか、レーダーを利用した盗聴など盗聴器を使用しない盗聴が行われていると考えられます。

ちなみに、最近ではミクロ繊維を利用した盗聴器も存在します。最新の盗聴器は、すでに目に見えないサイズまで小型化されています。恐らく、素人や探偵ができる盗聴器は利用されていないのでしょう。他にも、スマートTVを利用した盗聴、スマホを利用した盗聴など、盗聴方法も多岐にわたります。

最低限、スマホの使用には注意しましょう

あらゆる被害者の話を聞くと、やはりスマホが最も監視に利用されているようです。

私は基本、スマホを持ち歩いていないのですが、スマホを持ち歩くと工作員の数は確かに増えます。

スマホは、電磁波防御素材の布で作った入れ物や、金属製の筆箱に入れると電波流出を防げます。スマホは高性能な盗聴・盗撮器なので、持ち歩く際は十分に注意してください。

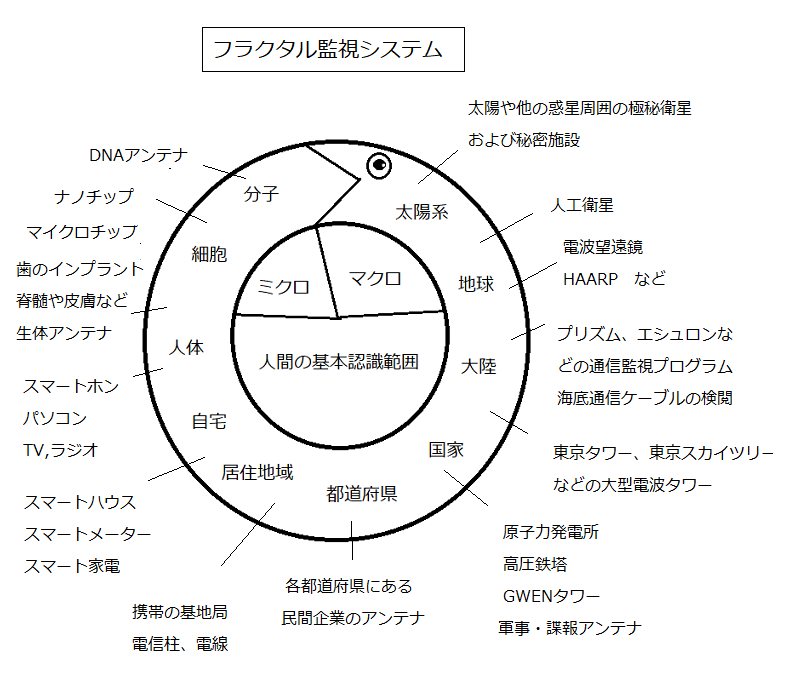

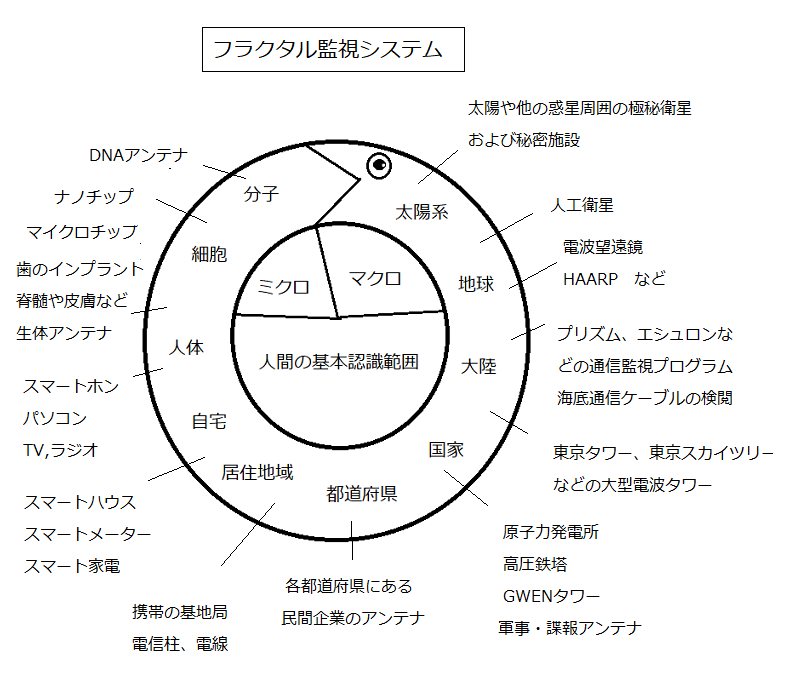

あらゆる監視システムの融合、フラクタル監視システム

ビックデータ、データマイニング、生活習慣アルゴリズム、プロファイリング、電気やガスの使用状況やtaspoやSuicaにキャッシュカードにクレジットカード、ポイントカードにレンタルカードその他の履歴、携帯電話の位置情報やネット履歴、通信履歴が集団ストーカーに悪用されていると推測されています。

それらは人工知能を利用した行動予測にも使われ、確率の高い未来予測が可能になります。

さらに、Nシステム、監視カメラ、顔認証システム、監視衛星、GPS,電子マネー、その他のデータと、XKeyxcoreのデータが組み合わされると、すべての個人情報が筒抜けです。恐らく、公的機関に登録されている個人情報も利用されていることでしょう。

テクノロジー犯罪には、軍・諜報機関が関与していますが、ここは通信企業とも仲良しです。通信企業の幹部が軍関係者であることも少なくありません。店舗の購入履歴や監視カメラ映像も相手側に筒抜けの可能性が高いです。また、警察利権、防犯利権もここに絡んできます。

さらに、人海戦術を利用したターゲットの監視、スパイ工作、ごみあさり、家宅侵入によるガサ入れ、電波を利用した住宅や人体のスキャニング、可能な限りあらゆる手法がとられています。素人でこれを防ぐのは難しいですが、ごみはシュレッダーにかけたり、焼却処分するなど、できる限り対策を練りましょう。

集団ストーカー被害者の個人情報は、情報銀行のようなところで一括で管理されていると考えられます。、いつでも検索しリアルタイムで確認できる状態にあるはずです。また、それら一括に集められたデータを元にした、戦術式統制システムが集団ストーカーシステムの核にあるのではと私は考えています。

戦術式統制システムとは、指揮官の意思決定を支援して、作戦を計画・指揮・統制するための情報資料を提供し、またこれによって決定された命令を隷下の部隊に伝達するシステムです。集団ストーカーの工作員は、いつもスマホを見ながらイヤホンをつけていますが、実はただ命令に従っているだけで、彼ら工作員に命令の指令を出している戦術指揮統制システムや中央管理センターがあるのではないでしょうか。そうでもなければ、ここまで徹底的に管理された監視行動は不可能だと思います。

関連記事

NSAの監視プログラム XKeyscore (エックスキースコア)

blog-entry-53.html

新・世界(フラクタル監視)システムは、高度電子工学を利用した人間牧場

https://ameblo.jp/syuusuto-memo/entry-12442098075.html

NWOの新・世界システムによる洗脳ネットワーク

https://ameblo.jp/syuusuto-memo/entry-12439897519.html

監視について

https://ameblo.jp/syuusuto-memo/entry-12435754903.html

(memo)

地デジ用電波システムを利用した監視、スマートTVを利用した盗聴、盗聴器、盗撮器、電波を利用した遠隔スキャンシステム、人工知能を利用したデータ修正、行動予測プログラム。監視拠点からの人的な遠隔監視。擬態した監視システム、ターゲットの家や車に仕込まれた小型監視装置、発信器、繊維型の極小スパイ装置、INDECT、新世界システムの監視網、電解通信、64MHzの電波の周波数帯を使うMRI、30~300GHzの電波を一斉に照射して所持品をスキャン、その他

実践スパイ技術ハンドブック 監視チェックリストより引用

・監視作戦の目標決定

・ターゲットに関する入手可能なすべての情報を入手する

・ターゲットの写真を入手し、身体的特徴を把握する

・ターゲットの車のナンバープレートと車種を把握する

・ターゲットの交友関係リストを作成する

・ターゲットの住居の詳細なスケッチや衛星写真を入手する

・ターゲットが使う出入り口を特定する

・ターゲットの住居がある通りやその周辺の詳細な道路地図を用意する

・ターゲットやその関係者および地名につける暗号、また代替計画その他を決める

戦術式統制システム(TACCS)

・戦術式統制システム(TACCS)

・監視用携帯型TACCS

・自動車用磁気指揮TACCS

・緊急装着用(アサルト)TACCS

(引用終わり)

米国の監視システム

①バルクコレクション

②プリズム

③アップストリーム

④スティングレイ

⑤テンポラ(Tempora)

軍事・諜報・警察の監視技術を、下請け集団に学ばせ、人海戦術を利用して24時間、365日ターゲットを監視しています。プロの技術工作員も混じっています。

家宅侵入や技術装置の取り付け、テクノロジーを利用したターゲットの監視は技術工作員が行っています。集団ストーカーの監視は、プロの技術者と素人の混合です。素人の監視の場合、ターゲットに近づいてきて個人情報を聞き出そうとするケースがあります。むやみに、個人情報を話さないようにしましょう。

監視は、固定的監視、徒歩監視、移動監視、技術監視に分けられます。

固定監視は、ターゲットの行動範囲が見渡せる監視所が主に利用されます。

近所の住宅であったり、ビルであったり、偽装した監視施設だったりします。

徒歩監視は、複数の工作員を利用した徒歩での監視です。

様々な合図やサイン、無線や携帯で連絡を取りながら、ターゲットを監視します。

移動監視は、車やヘリ、航空機を利用した監視です。車両監視の場合は無線が多用されます。ヘリや航空機の場合は、レーダや高性能カメラも使われます。

監視工作員は主に、監視専門用語、隠語、暗号、合図を利用してやり取りをします。なので、素人では相手がどの様にやり取りをしているかはわかりません。集団ストーカーは、カルトの付きまといというよりは、秘密警察のシュタージと多くの共通点が多く見られます。

技術監視は、軍事レーダー、監視カメラ、録音マイクなど、科学技術を利用した監視です。

エシュロンやプリズム、人工衛星による監視も、ここに含まれます。

今回は、テクノロジーを利用した技術監視を取り上げます。

テクノロジーを利用した監視について

テクノロジーを利用した監視は大きく分けて、

①ターゲットのPC、スマホ、電化製品のハッキング

②盗聴器、盗撮器、監視カメラ、GPS,顔認証システム、監視衛星、などの監視装置

③対人レーダー、音波ソナーを利用した、ターゲットの人体の監視

の3つに分かれます。

テクノロジーを利用したスマホやパソコンのハッキングの手法は多岐にわたります、米国ではプリズム、バルクコレクション、アップストリーム、スティングレイ、テンポラなどを利用したXKeyscore (エックスキースコア) が有名です。XKeyscore は日本にも輸入され、防衛省電波部が関与しています。非常に手軽に、ターゲットの個人情報を一括検索できます。

ネットの監視には、様々な監視システムがあります。すべて防ぐには、高度な暗号通信が必要ですが、集団ストーカーの様に、自宅や個人がすでに狙われている場合は、暗号化したとしてもテンペスト技術などで情報を盗まれます。他にも、光、音、熱、電磁気、磁気、超音波を使ったハッキング手法があり、PCやスマホのハッキングを素人が防ぐのは困難です。

ハッキングの対策は困難ではありますが、諦めずに対策を続けましょう。

パソコンのハッキングに関しては、ASKA氏の700番2巻/3巻という書籍も参考になりました。相手はプロのハッカー集団ですが、理性的対応と執念、専門家の力を借りることで、素人でも証拠を取ることが可能であることがよくわかります。

テクノロジー犯罪被害者は、自らの人体が監視装置になっています

テクノロジー犯罪被害者は、対人レーダーにより人体そのものが盗聴器の役割を持っています。脳波や生体情報、視覚情報を盗まれている方もいます。思考盗聴や遠隔神経監視の被害者は、電波の届く範囲ではプライバシーは存在しません。ある種の開き直りも時には大切です。

私の場合、集団ストーカー被害だけの時は、電化製品を寝室から排除し、スマホを持ち歩かないことで、ある程度監視を防げていました。テクノロジー犯罪が始まってからは、自分の人体そのものが対人レーダーで監視されており、個人情報の流出を防ぐことは不可能になりました。

テクノロジー犯罪には、電波、放射線、音波が複合利用されていますが、そのどれもがターゲットの監視に利用できます。特に電波は、空港の利用を見ればわかるように、遠隔から人体をスキャンできます。衣服を透視したり、波長を変えればMRIのように人体をのぞき見ることも可能です。音波もソナーに使われます。放射線もレントゲンに利用されます。

あらゆる波長の電波を利用すれば、ターゲットの人体だけではなく住宅そのものをスキャンできます。コンピュータソフトを使用すれば、それを実写映画のように再現できます。また、対人レーダーを利用すればターゲットを自動追尾しつつ、その人体そのものを盗聴器にできます。これらを防ぐには、シールドルームを作るしか方法はありません。

テクノロジーを利用した監視被害が酷い方は、個人情報の流出をすべて防ぐのは不可能ですから、精神的にタフになり監視を気にしない練習も必要になります。被害者は何も悪くないので、いかなる監視を受けようと堂々と胸を張って生きていきましょう。

盗聴器は、探偵では見つかりません

集団ストーカー被害者宅では、時折盗聴電波は測定されるのですが、肝心な盗聴器が見当たりません。探偵に頼んだ被害者も星の数ほどいますが、皆さんお金を取られるだけで盗聴器が発見されませんでした。理由は、市販されている盗聴器が使われておらず、かなり高度な盗聴器が利用されているか、レーダーを利用した盗聴など盗聴器を使用しない盗聴が行われていると考えられます。

ちなみに、最近ではミクロ繊維を利用した盗聴器も存在します。最新の盗聴器は、すでに目に見えないサイズまで小型化されています。恐らく、素人や探偵ができる盗聴器は利用されていないのでしょう。他にも、スマートTVを利用した盗聴、スマホを利用した盗聴など、盗聴方法も多岐にわたります。

最低限、スマホの使用には注意しましょう

あらゆる被害者の話を聞くと、やはりスマホが最も監視に利用されているようです。

私は基本、スマホを持ち歩いていないのですが、スマホを持ち歩くと工作員の数は確かに増えます。

スマホは、電磁波防御素材の布で作った入れ物や、金属製の筆箱に入れると電波流出を防げます。スマホは高性能な盗聴・盗撮器なので、持ち歩く際は十分に注意してください。

あらゆる監視システムの融合、フラクタル監視システム

ビックデータ、データマイニング、生活習慣アルゴリズム、プロファイリング、電気やガスの使用状況やtaspoやSuicaにキャッシュカードにクレジットカード、ポイントカードにレンタルカードその他の履歴、携帯電話の位置情報やネット履歴、通信履歴が集団ストーカーに悪用されていると推測されています。

それらは人工知能を利用した行動予測にも使われ、確率の高い未来予測が可能になります。

さらに、Nシステム、監視カメラ、顔認証システム、監視衛星、GPS,電子マネー、その他のデータと、XKeyxcoreのデータが組み合わされると、すべての個人情報が筒抜けです。恐らく、公的機関に登録されている個人情報も利用されていることでしょう。

テクノロジー犯罪には、軍・諜報機関が関与していますが、ここは通信企業とも仲良しです。通信企業の幹部が軍関係者であることも少なくありません。店舗の購入履歴や監視カメラ映像も相手側に筒抜けの可能性が高いです。また、警察利権、防犯利権もここに絡んできます。

さらに、人海戦術を利用したターゲットの監視、スパイ工作、ごみあさり、家宅侵入によるガサ入れ、電波を利用した住宅や人体のスキャニング、可能な限りあらゆる手法がとられています。素人でこれを防ぐのは難しいですが、ごみはシュレッダーにかけたり、焼却処分するなど、できる限り対策を練りましょう。

集団ストーカー被害者の個人情報は、情報銀行のようなところで一括で管理されていると考えられます。、いつでも検索しリアルタイムで確認できる状態にあるはずです。また、それら一括に集められたデータを元にした、戦術式統制システムが集団ストーカーシステムの核にあるのではと私は考えています。

戦術式統制システムとは、指揮官の意思決定を支援して、作戦を計画・指揮・統制するための情報資料を提供し、またこれによって決定された命令を隷下の部隊に伝達するシステムです。集団ストーカーの工作員は、いつもスマホを見ながらイヤホンをつけていますが、実はただ命令に従っているだけで、彼ら工作員に命令の指令を出している戦術指揮統制システムや中央管理センターがあるのではないでしょうか。そうでもなければ、ここまで徹底的に管理された監視行動は不可能だと思います。

関連記事

NSAの監視プログラム XKeyscore (エックスキースコア)

blog-entry-53.html

新・世界(フラクタル監視)システムは、高度電子工学を利用した人間牧場

https://ameblo.jp/syuusuto-memo/entry-12442098075.html

NWOの新・世界システムによる洗脳ネットワーク

https://ameblo.jp/syuusuto-memo/entry-12439897519.html

監視について

https://ameblo.jp/syuusuto-memo/entry-12435754903.html

(memo)

地デジ用電波システムを利用した監視、スマートTVを利用した盗聴、盗聴器、盗撮器、電波を利用した遠隔スキャンシステム、人工知能を利用したデータ修正、行動予測プログラム。監視拠点からの人的な遠隔監視。擬態した監視システム、ターゲットの家や車に仕込まれた小型監視装置、発信器、繊維型の極小スパイ装置、INDECT、新世界システムの監視網、電解通信、64MHzの電波の周波数帯を使うMRI、30~300GHzの電波を一斉に照射して所持品をスキャン、その他

実践スパイ技術ハンドブック 監視チェックリストより引用

・監視作戦の目標決定

・ターゲットに関する入手可能なすべての情報を入手する

・ターゲットの写真を入手し、身体的特徴を把握する

・ターゲットの車のナンバープレートと車種を把握する

・ターゲットの交友関係リストを作成する

・ターゲットの住居の詳細なスケッチや衛星写真を入手する

・ターゲットが使う出入り口を特定する

・ターゲットの住居がある通りやその周辺の詳細な道路地図を用意する

・ターゲットやその関係者および地名につける暗号、また代替計画その他を決める

戦術式統制システム(TACCS)

・戦術式統制システム(TACCS)

・監視用携帯型TACCS

・自動車用磁気指揮TACCS

・緊急装着用(アサルト)TACCS

(引用終わり)

米国の監視システム

①バルクコレクション

②プリズム

③アップストリーム

④スティングレイ

⑤テンポラ(Tempora)

プロフィール

星空歩

https://ameblo.jp/syuusuto-memo/

最新情報

- 集団ストーカーは、統合失調症ではありません (07/14)

- 集団ストーカー 統合失調症 検索結果 2020年度版 (07/14)

- 集団ストーカー(Targeted Individuals)に理解を示した人に起きる現象を分析! (07/13)

- 集団ストーカー(Targeted Individuals)と税金泥棒 (07/13)

- 統合失調症の診断基準:ICD「疾病及び関連保健問題の国際統計分類(International Statistical Classification of Diseases and Related Health Problems)」とDSM「精神障害の診断と統計の手引き(Diagnostic and Statistical Manual of Mental Disorders)」 (07/12)

- テクノロジー犯罪被害者関係者向け 精神医療に関する資料 (07/12)

- 集団ストーカーの要望書、陳情書 ※メモ (07/12)

- 集団ストーカーと、祖先代々の土地の乗っ取り (07/12)

- 集団ストーカー被害を訴える人たちの内訳 (07/11)

- イルミナティ――秘密の盟約 (07/11)

コメント